Ostatnia aktualizacja dnia January 7 2026

Główną różnicą pomiędzy protokołami SAML i OAuth jest to, że SAML to głównie protokół uwierzytelniania, który przyznaje dostęp do aplikacji, natomiast OAuth to protokół autoryzacji, który określa, co możesz, a czego nie możesz zrobić po uzyskaniu dostępu do aplikacji.

Czym jest SAML?

SAML (Security Assertion Markup Language) to otwarty standard używany do logowania jednokrotnego (SSO), umożliwiający użytkownikom dostęp do wielu aplikacji za pomocą jednego zestawu danych logowania. Umożliwia on bezpieczną federację tożsamości między dostawcami tożsamości (IdP) a dostawcami usług (SP), często wykorzystywaną w uwierzytelnianiu przedsiębiorstw.

Uwaga o autoryzacji: Chociaż SAML jest przede wszystkim protokołem uwierzytelniania, asercja SAML może obejmować atrybuty użytkownika (takie jak role i uprawnienia), a także określone potwierdzenia autoryzacji (AuthorizationDecisionStatement), których dostawca usług (SP) może używać do podejmowania decyzji o dostępie.

Czym jest OAuth?

OAuth (Open Authorization) to bezpieczny protokół autoryzacji, który pozwala użytkownikom udzielać aplikacjom zewnętrznym ograniczonego dostępu do swoich zasobów bez udostępniania danych logowania. Umożliwia on bezpieczne logowanie i delegowanie dostępu na platformach takich jak Google, Facebook i usługi Microsoft.

Uwaga o uwierzytelnianiu: OAuth nie służy do weryfikacji tożsamości. Jego zadaniem jest delegowanie uprawnień. Gdy widzisz opcję „Zaloguj się przez Google” lub „Pozwól aplikacji na dostęp”, to zazwyczaj OAuth działa w tle, aby nadawać uprawienia. Technicznie do faktycznego uwierzytelniania służy OpenID Connect, czyli warstwa dodatkowa nad OAuth-em, która dostarcza informacje o tożsamości użytkownika, takie jak imię czy adres e-mail.

SAML kontra OAuth: jaka jest różnica?

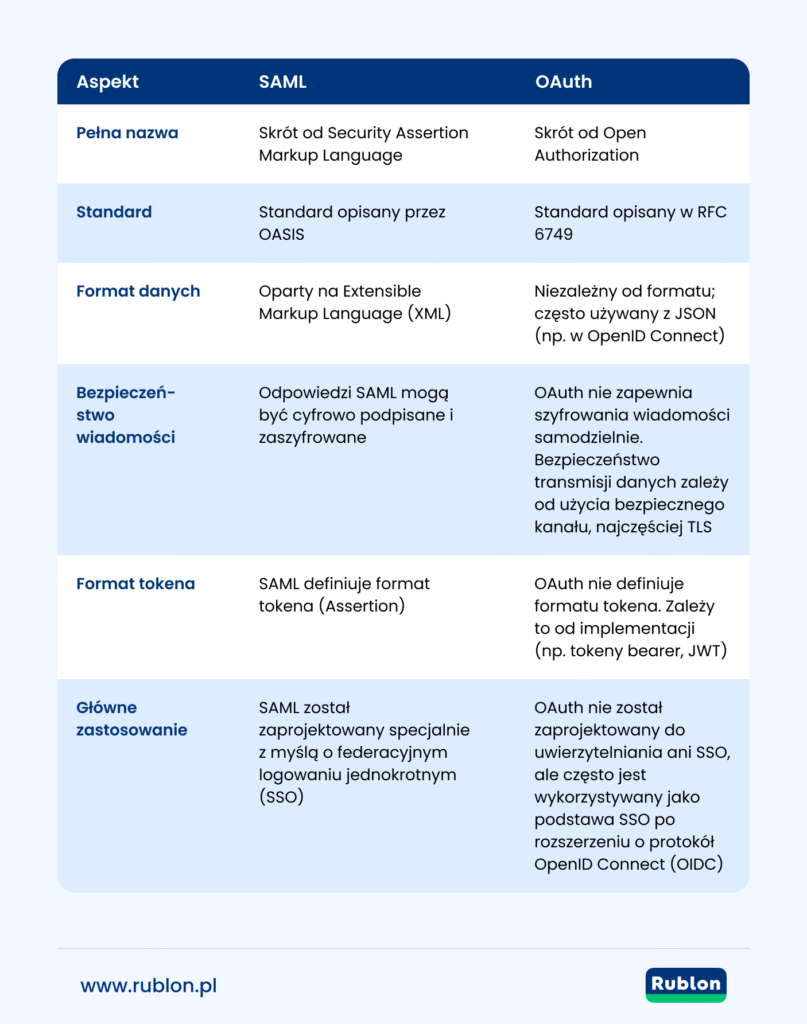

Poniższa tabela przedstawia najważniejsze różnice między protokołami SAML i OAuth.

| Aspekt | SAML | OAuth |

|---|---|---|

| Pełna nazwa | Skrót od Security Assertion Markup Language | Skrót od Open Authorization |

| Standard | Standard opisany przez OASIS | Standard opisany w RFC 6749 |

| Format danych | Oparty na Extensible Markup Language (XML) | Niezależny od formatu; często używany z JSON (np. w OpenID Connect) |

| Bezpieczeństwo wiadomości | Odpowiedzi SAML mogą być cyfrowo podpisane i zaszyfrowane | OAuth nie zapewnia szyfrowania wiadomości samodzielnie. Bezpieczeństwo transmisji danych zależy od użycia bezpiecznego kanału, najczęściej TLS |

| Format tokena | SAML definiuje format tokena (Assertion) | OAuth nie definiuje formatu tokena. Zależy to od implementacji (np. tokeny bearer, JWT) |

| Główne zastosowanie | SAML został zaprojektowany specjalnie z myślą o federacyjnym logowaniu jednokrotnym (SSO) | OAuth nie został zaprojektowany do uwierzytelniania ani SSO, ale często jest wykorzystywany jako podstawa SSO po rozszerzeniu o protokół OpenID Connect (OIDC) |

Praktyczne przykłady OAuth i SAML

Aby zilustrować, jak te protokoły zaspokajają różne potrzeby w świecie rzeczywistym, przedstawiamy kilka konkretnych scenariuszy.

SAML w akcji:

- Używany do logowania jednokrotnego (SSO) w przedsiębiorstwach w różnych domenach bezpieczeństwa, np. pracownicy logują się do Salesforce za pomocą Microsoft Entra ID (Azure AD) przy użyciu asercji SAML.

- Obsługuje federację tożsamości za pośrednictwem narzędzi open source, takich jak Shibboleth, powszechnie używanych w środowiskach akademickich i organizacjach świadczących usługi publiczne do bezproblemowego uwierzytelniania międzydomenowego.

- Umożliwia integrację uwierzytelniania wieloskładnikowego z aplikacjami w chmurze.

OAuth w akcji:

- Wspomaga przepływy logowania w serwisach społecznościowych. Użytkownicy uruchamiają aplikację i wyświetla się komunikat „Zaloguj się przez Google/Facebook”, udzielając ograniczonego dostępu do API bez udostępniania haseł.

- Bezpieczny dostęp: narzędzia finansowe (np. aplikacje do budżetowania) korzystają z OAuth, aby umożliwić aplikacjom innych firm dostęp do danych bankowych użytkowników za wyraźną zgodą, bez ujawniania danych uwierzytelniających.

Zalety SAML w porównaniu z OAuth

- Zaprojektowany z myślą o logowaniu jednokrotnym (SSO) na poziomie korporacyjnym: SAML ułatwia bezproblemowe uwierzytelnianie w aplikacjach korporacyjnych, umożliwiając użytkownikom jednorazowe zalogowanie się i dostęp do wielu systemów. Jest szeroko stosowany w sektorach regulowanych.

- Wysoki poziom bezpieczeństwa dzięki podpisanym (i opcjonalnie szyfrowanym) asercjom XML: W typowych wdrożeniach IdP/SP asercje i odpowiedzi SAML są podpisywane cyfrowo (za pomocą podpisu XML) i szyfrowane (za pomocą szyfrowania XML), co zapewnia silną gwarancję integralności, autentyczności i poufności. Tokeny OAuth (takie jak JWT) również mogą zostać podpisane; jednak specyfikacja tego bezpośrednio nie wymaga.

- Idealny dla federacji międzydomenowych i starszych systemów: Doskonale sprawdza się w przypadku federacji tożsamości, umożliwiając bezpieczną współpracę dostawców tożsamości i usług.

Szukasz dostawcy FIDO MFA?

Chroń użytkowników Active Directory i Entra ID przed hakerami przy użyciu odpornych na phishing kluczy FIDO.

Zalety OAuth w porównaniu z SAML

- Zoptymalizowany pod kątem autoryzacji delegowanej: OAuth umożliwia aplikacjom zewnętrznym dostęp do zasobów użytkownika bez konieczności podawania danych uwierzytelniających, co czyni go idealnym rozwiązaniem dla zastosowań opartych na interfejsach API i skierowanych do konsumentów.

- Lekkość i elastyczność dzięki tokenom JSON: Wykorzystanie przez OAuth prostych tokenów dostępu opartych na formacie JSON zwiększa jego wydajność w przypadku architektur mobilnych i nowoczesnych stron internetowych.

- Lepsze dopasowanie do platform opartych na API i aplikacji dynamicznych: jego wszechstronność umożliwia szczegółowy, odwołalny dostęp poprzez zakresy i wygasanie tokenów, zapewniając precyzyjną kontrolę nad uprawnieniami.

SAML czy OAuth: Który wybrać?

- Wybierz SAML, gdy:

- Potrzebujesz niezawodnego, korporacyjnego systemu logowania jednokrotnego (SSO) w aplikacjach wewnętrznych lub SaaS, szczególnie w regulowanych środowiskach, takich jak finanse, opieka zdrowotna czy administracja publiczna.

- Potrzebujesz podpisanych, opartych na XML asercji uwierzytelniania, zapewniających integralność i obsługę starszych systemów oraz standardów federacyjnych.

- Musisz włączyć uwierzytelnianie wieloskładnikowe dla logowania do aplikacji i ta aplikacja obsługuje protokół SAML.

- Wybierz OAuth, gdy:

- Twoja architektura jest zorientowana na API, zorientowana na urządzenia mobilne lub z rozbudowaną warstwą kliencką i musisz udzielać delegowanego dostępu bez ujawniania danych uwierzytelniających użytkowników.

- Zależy Ci na elastycznym mechanizmie tokenów JSON i uprawnie o określonym zakresie, które wspierają skuteczne zarządzanie dostępem, unieważnianie tokenów i kontrolę nad uprawnieniami.

SAML vs. OAuth: Podsumowanie

SAML odpowiada na pytanie „Kim jesteś?”; OAuth odpowiada na pytanie „Co możesz zrobić?”.

SAML to standard oparty na XML, wykorzystywany głównie do uwierzytelniania i logowania jednokrotnego (SSO), natomiast OAuth to ramy autoryzacji, które są niezależne od formatu danych i często wykorzystywane z tokenami w formacie JSON, takimi jak JWT. Oba rozwiązania różnią się zakresem zastosowania, strukturą komunikatów, obsługą formatów tokenów oraz przypadkami użycia. SAML został zaprojektowany z myślą o federacji tożsamości, a OAuth sprawdza się najlepiej w delegowaniu dostępu do API.

Niezawodne uwierzytelnianie wieloskładnikowe (MFA)

Rublon MFA to zaawansowane rozwiązanie do uwierzytelniania wieloskładnikowego, które zapewnia wielowarstwową ochronę użytkownikom Active Directory, LDAP i RADIUS uzyskującym dostęp do pulpitów zdalnych, aplikacji w chmurze i sieci VPN. Rublon MFA wykorzystuje protokoły SAML, LDAP i RADIUS do uwierzytelniania i umożliwia administratorom definiowanie zasad na poziomie aplikacji, takich jak „Zapamiętane urządzenia” i „Autoryzowane sieci”.

Chcesz wypróbować Rublon MFA? Zarejestruj się, aby skorzystać z bezpłatnego 30-dniowego okresu próbnego.