Ostatnia aktualizacja dnia December 15 2025

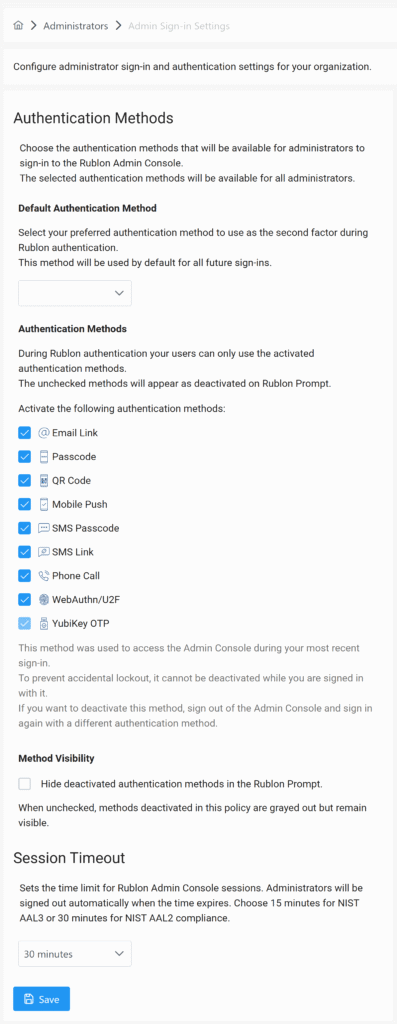

Kiedy administratorzy dzierżą przysłowiowe klucze do Twojej platformy MFA, każde logowanie do konsoli administracyjnej powinno spełniać najwyższe wymogi bezpieczeństwa, nie spowalniając przy tym pracy. Zakładka Admin Sign-in Settings (Ustawienia logowania adminów) daje administratorom z rolą Owner (Właściciel) jedno miejsce, w którym decydują, jakimi metodami administratorzy mogą się uwierzytelniać do konsoli Rublon Admin Console.

Administratorzy a użytkownicy: Różne kontrole bezpieczeństwa, jedna platforma

Administratorzy organizacji, którzy uwierzytelniają się do aplikacji biznesowych, VPN-ów, RDP lub innych zasobów chronionych przez Rublon, wciąż są traktowani przez platformę Rublon MFA jako zwykli użytkownicy. Pojawiają się w zakładce Users (Użytkownicy) w konsoli Rublon Admin Console i nadal podlegają wszystkim istniejącym Politykom Rublon. Tutaj nic się nie zmieniło.

Funkcja Admin Sign-in Settings odpowiada na inną potrzebę: określenie, z jakich metod uwierzytelniania mogą skorzystać administratorzy w celu uzyskania dostępu do konsoli Rublon Admin Console — scentralizowanego centrum zarządzania uwierzytelnianiem MFA w kontekście aplikacji, użytkowników, grup i polityk. Dzięki temu codzienne polityki MFA użytkowników pozostają niezmienione, a Ty zyskujesz precyzyjną kontrolę nad dostępem do konsoli administracyjnej przez konta administratorów.

Dlaczego scentralizowane uwierzytelnianie administratorów ma znaczenie?

| Wyzwanie | Skutek | Jak pomagają Ustawienia logowania adminów |

| Niespójne wymagania uwierzytelniania między zespołami | Luki w zabezpieczeniach, uwagi audytorów | Zdefiniuj jedno uniwersalne ustawienie dla każdego administratora |

| Korzystanie z podatnych metod (np. SMS) | Wyższe ryzyko ataków hakerskich (np. phishing, ataki SIM-swap) | Wyłącz słabsze metody i wymuś kilkoma kliknięciami logowanie tylko metodami zgodnymi ze standardem FIDO2 |

| Zarządzanie sesjami | Zapomniane wylogowania, utrzymujące się ryzyko | Ustaw czas trwania sesji zgodny z wytycznymi NIST AAL2/AAL3 |

| Rozproszone ustawienia MFA dla adminów | Złożone operacje, większe ryzyko błędów | Skonsoliduj wszystkie ustawienia logowania adminów w jednej zakładce |

Darmowy trial odpornego na phishing uwierzytelniania Rublon MFA →

Kluczowe możliwości

1. Lista dozwolonych metod

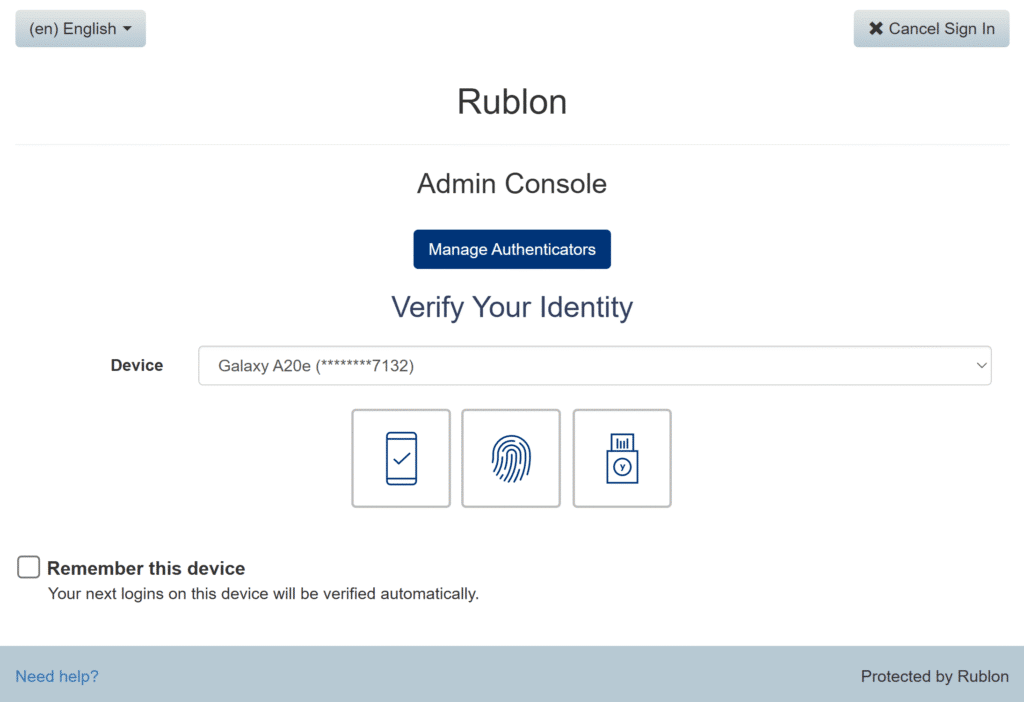

Wybierz metody uwierzytelniania, z których mogą korzystać administratorzy: FIDO, Powiadomienie mobilne, Połączenie telefoniczne lub jeszcze inne metody. Nieaktywne opcje są wyszarzane lub ukrywane w widoku Rublon Prompt, co eliminuje niepewność i zamieszanie.

2. Kontrola czasu trwania sesji

Zdefiniuj, jak długo sesja administratora ma pozostać aktywna, zanim nastąpi automatyczne wylogowanie. Dzięki temu łatwo zrównoważysz wygodę pracy z wymaganiami wytycznych NIST AAL2 lub AAL3.

3. Zabezpieczenia przed zablokowaniem

System nie pozwoli administratorowi wyłączyć metody, którą właśnie się zalogował, oraz ostrzeże aktywnych adminów, jeśli wykorzystywana przez nich metoda zostanie w trakcie sesji dezaktywowana. Rezultat: zero przypadkowych blokad, nawet w rozproszonych zespołach.

4. Pełna przejrzystość audytowa

Każda zmiana w zakładce Admin Sign-in Settings trafia do Dzienników audytu, tworząc niezmienny zapis pod wymagania SOC 2, ISO 27001 i wewnętrzne kontrole.

Praktyczne zastosowania

Wymuszenie wyłącznie FIDO2

Wprowadzenie odpornego na phishing uwierzytelniania dla wszystkich administratorów. Jest to idealne rozwiązanie dla organizacji stosujących architekturę Zero Trust, które chcą osiągnąć niepodatność na phishing w celu ochrony dostępu administratorów do scentralizowanej konsoli do zarządzania uwierzytelnianiem MFA w organizacji.

Ograniczenie użycia słabszych metod

Wyłączenie metod bazujących na numerze telefonu, aby spełnić wytyczne NIST. W czasie podwyższonego zagrożenia można też wyłączyć powiadomienia push i wymagać tokenów sprzętowych.

Limity sesji wynikające z wymogów zgodności

Ustawienie maksymalnego czasu sesji w konsoli na 15 minut (NIST AAL3) lub wydłużenie go do 30 minut, co pozostaje w granicach zgodności z wytycznymi AAL2.

Subskrybuj Newsletter

Pozostań na bieżąco z nowościami Rublon i najlepszymi praktykami bezpieczeństwa. Zapisz się ma Newsletter Rublon, aby co miesiąc otrzymywać bezpośrednio na swoją skrzynkę aktualizacje o udoskonaleniach produktu oraz cenne informacje z dziedziny cyberbezpieczeństwa.

Podsumowanie

Zakładka Admin Sign-in Settings wprowadza jedno, globalne ustawienie metod uwierzytelniania, z których mogą korzystać administratorzy logujący się do konsoli Rublon Admin Console. Platforma Rublon MFA pozwala chronić konta administratorów bez zbędnych utrudnień, wymuszając określone metody uwierzytelniania i dopasowując długość sesji do wytycznych NIST.

Chcesz w pełni zautomatyzować uwierzytelnianie adminów? Otwórz zakładkę Admin Sign-in Settings w konsoli Rublon Admin Console i zacznij tworzyć reguły, które odstraszą atakujących i zapewnią płynną pracę Twoim administratorom.

Nie korzystasz jeszcze z platformy Rublon MFA? Rozpocznij bezpłatny 30-dniowy okres próbny i przekonaj się, jak łatwo zabezpieczyć pracowników przed cyberzagrożeniami.